Création de certificats (2) - Qu'est-ce qu'un certificat ?

Après un petit topo apéritif sur les clés publiques et privées, ce deuxième article examine le concept de certificat.

2. Certificat.

Le tiers de confiance

Sur ma carte nationale d'identité, il y a mon nom, un numéro de carte, la signature du gouvernement sous forme d'une image infalsifiable (dans la mesure du possible...). Un certificat numérique est semblable : il réunit de manière indissociable mon identité, ma clé publique et la signature du "tiers de confiance" (TC en abrégé).

TC ? Qui c'est celui-là ? Ceux à qui vous montrez votre carte d'identité font à priori confiance au gouvernement qui l'a émise : c'est lui le "tiers de confiance". Quand vous payez votre nouvelle voiture avec un chèque de banque, votre fournisseur fait confiance à la banque, dans ce cas c'est elle le "tiers de confiance". Les certificats numériques peuvent être émis par n'importe qui, il suffit d'avoir le logiciel (libre) pour cela. Mais le certificat est signé par l'émetteur, et s'il est sérieux, s'il s'agit d'une grande société bien connue pour la qualité de ses services, on peut lui faire confiance pour émettre un certificat sérieux.

Le système est donc basé sur trois hypothèses:

- le tiers de confiance est sérieux, il vérifie réellement l'identité du demandeur avant de signer le certificat,

- mon correspondant croit au sérieux du tiers de confiance,

- la signature du tiers de confiance est infalsifiable.

Le gouvernement, qui émet des cartes d'identité, publie aussi des explications pour reconnaître les marqueurs infalsifiables. De la même façon, le TC fournit à mon correspondant le moyen de vérifier que c'est bien lui qui a émis mon certificat. Cet outil est basé principalement sur la clé publique du TC.

Le TC publie sa clé publique dans son propre certificat, qui est généralement pré-installé dans les logiciels qui s'en servent, comme les navigateurs, les serveurs web, Windowstm, etc.

L'émission d'un certificat

Pour obtenir un certificat on a donc un certain nombre de préalables :

- le TC doit avoir lui-même une clé privée, pour signer mon certificat, et la clé publique qui va avec, pour que mon correspondant puisse vérifier la signature,

- je dois fournir ma clé publique et mon identité au TC qui doit la vérifier avant de créer le certificat complet(1),

- le TC me renvoie le certificat signé. Aucune clé privée n'a circulé.

Utilisation : preuve d'authenticité

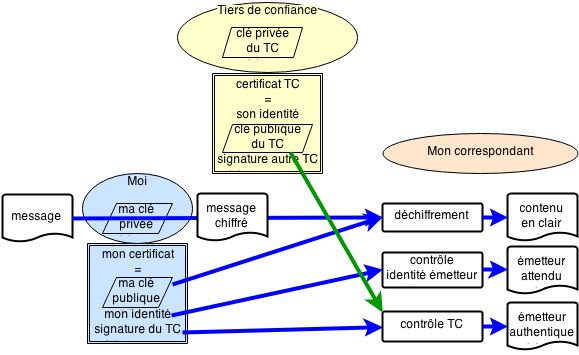

Ensuite, pour transmettre un message, je le chiffre avec ma clé privée, et je transmets l'ensemble message chiffré + certificat à mon correspondant. Celui-ci demande au TC son certificat qui contient sa clé publique, utilise celle-ci pour vérifier la signature de mon certificat, et extrait de celui-ci ma clé publique pour déchiffrer le message :

Et voila : mon correspondant obtient mon message et le TC lui garantit qu'il vient bien de moi.

Notez que pour publier sa clé publique, le TC l'inclut aussi dans un certificat. Celui-ci peut être signé soit par un autre TC, soit par lui-même (certificat auto-signé).

Utilisation : message confidentiel et unicité du destinataire

Inversement, je peux demander à mon destinataire son certificat, l'authentifier grâce à la clé publique de son TC, puis utiliser la clé publique du certificat du destinataire pour chiffrer mon message. Seul le destinataire authentifié possède la clé privée qui permet le déchiffrement.

Les limites d'utilisation

Un certificat contient en outre des limites d'utilisation de deux types.

- La date de validité : comme une carte d'identité, un certificat est valable jusqu'à une date donnée. Ceci permet au TC de vérifier périodiquement que le certifié n'a pas subi de transformations importantes (transformation d'une SARL en EURL, mort d'une personne physique, vol du certificat...). Le certificat doit donc être renouvelé périodiquement.

- Le rôle : De la même façon que, par exemple, un passeport ou un badge d'accès à un site protégé, le certificat peut être émis pour une utilisation précise. En général, moins le TC vous connait personnellement, plus il limitera votre certificat à une utilisation particulière... Ce qui peut vous amener à obtenir (voire à acheter) un certificat pour signer vos e-mails, un autre pour signer les logiciels que vous distribuez, un autre pour identifier votre serveur web, etc.

A suivre. Prochain article : Création de certificats (3) - la signature électronique

Article précédent: Création de certificats (1) - clés asymétriques

(1) en se renseignant sur moi par tous les moyens à sa disposition : en me demandant un extrait de naissance, une copie de carte d'identité, un extrait de K-bis pour les sociétés, etc.

/image%2F0847390%2F201312%2Fob_245c2023cb1b2fc63f63dbd7298c6e86_blog-carre.jpg)

Commenter cet article